Você já conferiu o seu extrato e percebeu uma transferência que não fez? Ou então recebeu uma mensagem urgente, aparentemente do banco ou de algum gerente, pedindo validação de dados?

Esse tipo de situação está cada vez mais comum. E acontece não por falhas técnicas, mas por algo um pouco mais complicado que isso: manipulação humana. Dessa tentativa de enganar as pessoas com estratégias mais personalizadas é que surgiram os golpes com engenharia social.

No âmbito empresarial, estar exposto a este tipo de golpe pode ser ainda mais grave: um único erro pode comprometer todo o seu fluxo financeiro. Por isso, neste conteúdo, você vai entender como esses golpes funcionam, por que são tão eficazes e, principalmente, como se proteger na prática. Vamos lá?

O que são golpes com engenharia social?

Com cada vez mais popularidade, os golpes com engenharia social consistem em fraudes que exploram o comportamento humano. Neste caso, embora também possam usufruir para construir o esquema, o foco não está nas vulnerabilidades tecnológicas.

Ou seja, em vez de simplesmente “invadir sistemas”, o golpista convence, por meio de argumentos e estratégias sociais, as pessoas a:

- Compartilharem informações sensíveis;

- Realizarem pagamentos indevidos;

- Liberarem acessos ou dados.

Tudo isso usando persuasão, causando senso de urgência e tentando criar uma relação de confiança com as vítimas.

Geralmente, a abordagem é simples. Mas, por trás de uma ligação ou uma mensagem do cibercriminoso, há um grande trabalho para criar a estrutura dos golpes, conseguir informações para, enfim, acessar dados confidenciais.

Vamos te explicar mais a seguir.

Por que esses golpes funcionam tão bem?

A maioria das pessoas imagina que cair em golpe é falta de atenção, quando nem sempre essa é a verdade. Com o avanço da tecnologia, as estratégias têm ficado cada vez mais complexas e, por vezes, até difíceis de identificar.

Geralmente, os golpistas usam técnicas psicológicas altamente eficazes, que convencem as vítimas de que situações fictícias são, na verdade, verdadeiras.

São algumas estratégias utilizadas, mas de maneira geral, os cibercriminosos utilizam de artifícios como:

- Urgência: simulam um senso ou situações mais urgentes, que necessitam de atenção imediata da vítima. Por exemplo: “Você precisa agir agora ou sua conta será bloqueada”.

- Autoridade: se passam por figuras de autoridade, como gerentes de banco, responsáveis financeiros pela empresa, entre outros, para criar um vínculo e passar credibilidade.

- Confiança: utilizam dados reais das vítimas, vazados por outras empresas, para passar maior legitimidade na operação.

- Medo: simulam cenários para causar medo, como acessos suspeitos na conta, compras fora do padrão, entre outros.

É por meio desses gatilhos que exploram a vulnerabilidade das vítimas e conseguem fisgá-las. Por isso dizemos que este é um golpe psicológico, já que se utiliza de estratégias mais exclusivas e personalizadas para que as vítimas acreditem na credibilidade da ação.

Ou seja, ao serem colocadas em situações atípicas, as pessoas tendem a reduzir seu senso crítico e acelerar a tomada de decisões. E é exatamente o que o criminoso precisa.

Quais os golpes com engenharia social mais comuns?

São inúmeros os golpes realizados por meio da engenharia social, tanto antigos, quanto que surgem dia após dia. Com o passar do tempo e com o avanço da tecnologia, as estratégias têm se aprimorado, tudo visando a obtenção de vantagens financeiras.

Segundo a Febraban Tech, cerca de 38% dos entrevistados já sofreram uma tentativa de golpe. Deles, cerca de 26% alegam ter sido vítimas da “central de atendimento falsa”, conforme dados da pesquisa.

É comum se deparar com diferentes tipos de golpe bem comuns na atualidade, como:

- Phishing: envio de e-mails ou SMS falsos com links maliciosos;

- Business Email Compromise (BEC): falso executivo solicita transferências bancárias urgentes;

- Criação de histórias falsas: aqueles golpes comuns de “sequestro” para conseguir os resgates, etc.;

- Iscas: oferecimento de itens gratuitos (como músicas, softwares, etc.), que infectam os dispositivos com malwares.

Esses são só alguns tipos. Aqui no Asaas, recebemos com frequência denúncias de tentativas de golpe. Apesar de possuírem abordagens diferentes, todas têm o denominador comum: a engenharia social.

Nestes casos, os criminosos tentam se passar por algum colaborador ou diretor da fintech.

Ou, ainda, se passam pela nossa central de atendimento, tentando induzir as vítimas a realizarem transações maliciosas ou entregarem dados sensíveis.

Essa abordagem acontece de duas maneiras principais:

- Ligações roteirizadas: Simulando o ambiente de grandes call centers, com barulhos de fundo, transferências de linha e um bom vocabulário.

- Mensagens de perfis falsos no WhatsApp: Como muitas pessoas já não atendem ligações de números desconhecidos, os criminosos migraram para o WhatsApp, criando perfis falsos com a imagem de representantes do Asaas, por exemplo.

A partir dessas “iscas”, os cibercriminosos seguem para aplicar os golpes. Vamos explicar mais sobre como funciona esse golpe principal, que envolve o nome de instituições financeiras, como o Asaas.

Como funciona esse golpe envolvendo o nome de instituições financeiras?

Este tipo de golpe esconde um preparo minucioso por parte do criminoso antes do contato inicial.

O fluxo da fraude é estruturado da seguinte forma: primeiro, o criminoso utiliza um número de telefone comum para criar uma conta no WhatsApp.

Ele insere o nome e a foto de um funcionário real (ou um perfil institucional) de uma instituição financeira, como o Asaas, por exemplo.

Isso, de certa forma, é mais simples, uma vez que essas informações podem ser públicas e facilmente encontradas em redes sociais profissionais ou sites institucionais.

Após a criação do perfil, o golpista busca possíveis clientes da empresa através de dados vazados (por outras empresas) ou informações públicas na internet, como consultas a informações de CNPJs ou redes sociais corporativas.

Nesse processo, também é comum que os criminosos espalhem sites falsos e softwares maliciosos que imitam as páginas oficiais do banco. O intuito com isso é capturar senhas, chaves de API e tokens de acesso antecipadamente, para acessar e comprometer as contas das suas vítimas.

Com os dados em mãos ou após encontrar a vítima ideal, o criminoso envia uma mensagem criando uma narrativa falsa, simulando urgência na comunicação.

O objetivo, com isso, é induzir o alvo a realizar uma ação imediata, geralmente transferir dinheiro para contas de terceiros ou fazer supostas validações de segurança. Com isso, o golpe é bem sucedido: o golpista garante acesso às contas ou recebe os valores solicitados.

Exemplos reais de tentativas de golpe com o nome do Asaas

Como dissemos, já recebemos diversas denúncias de tentativas de golpes de nossos clientes.

Na maioria das situações, criminosos estão se passando por membros de nossa equipe ou pela nossa central de atendimento. Eles usam as informações que coletaram anteriormente, de outros bancos de dados vazados, para pescar a atenção e a confiança das vítimas.

A partir disso, conseguem convencê-las a realizarem transferências bancárias ou fornecerem acessos às suas contas. Todo esse passo a passo é feito sem que percebam que, na verdade, estão conversando e seguindo as ordens de um golpista.

É fundamental ressaltar uma coisa: este golpe não explora falhas técnicas no aplicativo do Asaas, mas sim o comportamento humano.

É por meio da manipulação da confiança do usuário, ao se passarem pelo Asaas, que tentam efetivar o golpe.

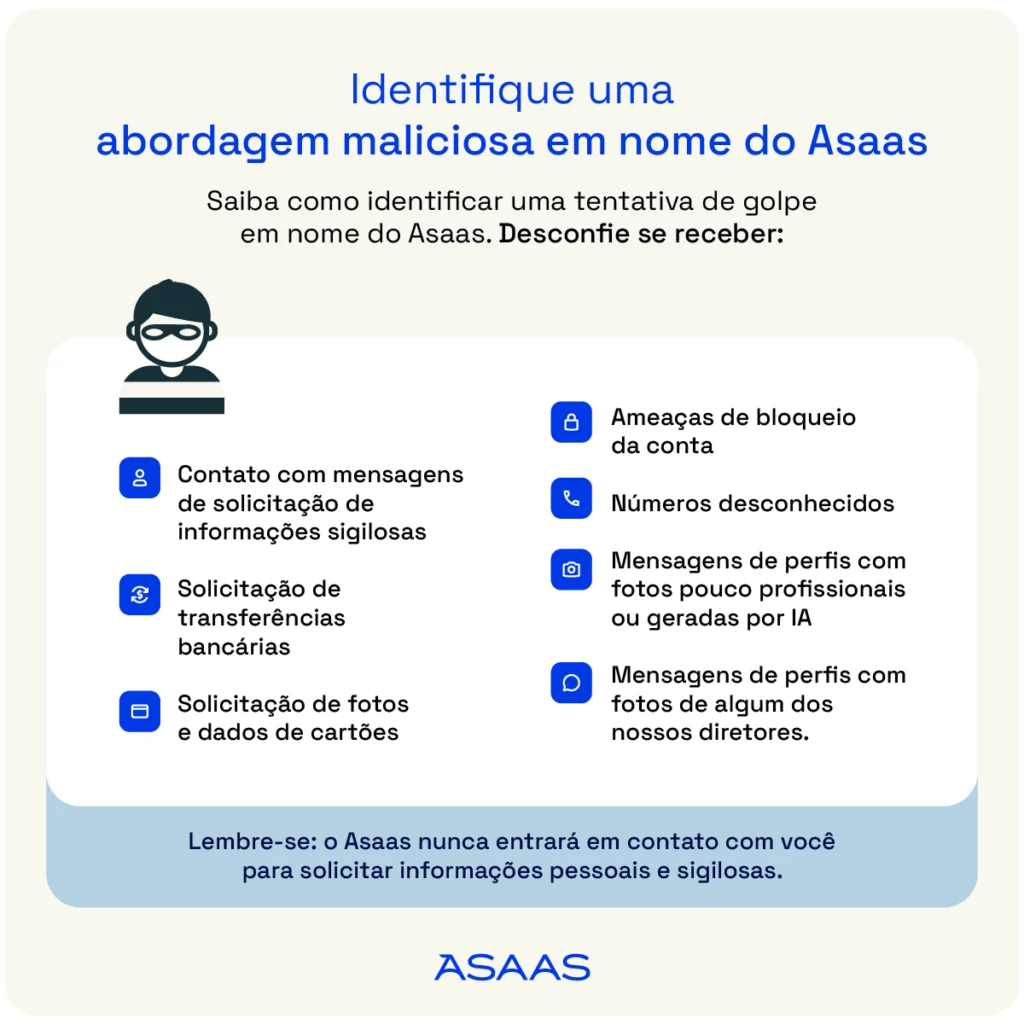

Como identificar uma abordagem maliciosa em nome do Asaas?

Separamos alguns sinais que podem te ajudar a identificar se está falando com um cibercriminoso e não com o Asaas.

É importante relembrar que, apesar desses sinais, é fundamental que você também implemente práticas de segurança digital, que já explicaremos mais a fundo abaixo, combinado?

Mas seguem alguns indícios que podem te ajudar a evitar um golpe:

- Mensagens de solicitação de informações sigilosas: o Asaas nunca pede senhas, chaves de API, saldo bancário, localização, códigos de autenticação, etc;

- Solicitação de transferências bancárias: nunca solicitamos transferências para terceiros;

- Solicitação de fotos e dados de cartões: nossa prioridade é proteger informações de cartões, por isso, nunca vamos solicitar esse tipo de informação em um atendimento;

Veja mais sobre: golpes no cartão.

- Ameaças de bloqueio da conta: nunca ameaçamos bloquear sua conta caso alguma transferência não seja realizada;

- Números desconhecidos: se você receber mensagem de um número desconhecido, fique alerta e confira em nossos canais oficiais antes de realizar alguma ação;

- Fotos de perfil pouco profissionais ou geradas por IA: nós prezamos pela excelência, por isso, nossos contatos oficiais possuem fotos de perfil muito bem elaboradas.

- Fotos dos nossos diretores: cibercriminosos costumam usar fotos de personalidades conhecidas, como dos nossos diretores. Cheque na internet ou no LinkedIn o cargo do funcionário, e entre em contato com a empresa pelos canais autorizados.

Lembre-se: o Asaas nunca entrará em contato com você para solicitar informações pessoais e sigilosas.

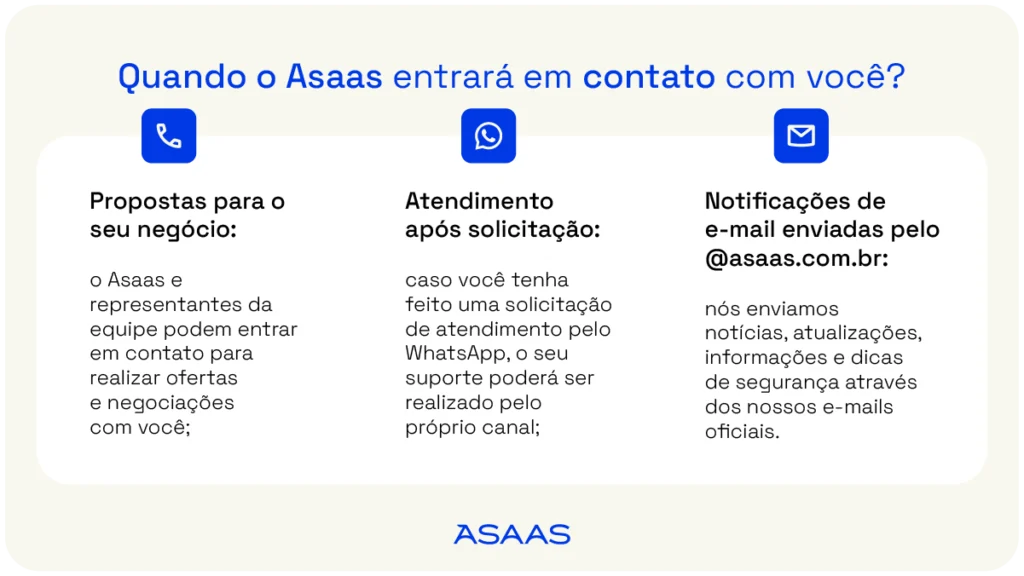

Sinais que você está falando com o Asaas:

Para te ajudar quando é um contato legítimo, vamos te mostrar as circunstâncias em que o Asaas pode entrar em contato com você.

Lembre-se: nunca solicitaremos nenhuma informação confidencial. Veja:

- Propostas para o seu negócio: o Asaas e representantes da equipe podem entrar em contato para realizar ofertas e negociações com você;

- Atendimento após solicitação: caso você tenha feito uma solicitação de atendimento pelo WhatsApp, o seu suporte poderá ser realizado pelo próprio canal;

- Notificações de e-mail enviadas pelo @asaas.com.br: nós enviamos notícias, atualizações, informações e dicas de segurança através dos nossos e-mails oficiais.

Está com alguma dúvida? Conheça mais sobre o atendimento humanizado do Asaas para saber mais sobre nossos canais.

O que fazer para se proteger desses golpes atuais?

Para evitar ser vítima, é fundamental manter a atenção crítica em situações cotidianas.

É comum que, com o costume de acessar nossos e-mails, responder mensagens, entrar no banco, a gente pare de prestar atenção nos detalhes. Mas é deles, principalmente, que os criminosos se aproveitam.

Por isso, você deve adotar algumas boas práticas de segurança, como: desconfiar de mensagens suspeitas solicitando informações pessoais ou sigilosas; verificar com atenção os e-mails enviados (com erros de digitação, logo, e-mail, entre outras coisas); conferir os canais oficiais de contato da empresa.

Além disso, também é aconselhado que você:

- Favorite os sites oficiais: acesse o banco sempre pelos seus favoritos ou digite o link oficial diretamente no seu navegador. Isso evita cair em sites clonados e disponíveis na internet através de anúncios ou pesquisas na internet;

- Crie senhas fortes e únicas: sempre utilize um gerenciador de senhas e nunca repita a mesma senha em diferentes serviços;

- Rotação de chaves de API e senhas: as suas senhas e chaves de API não devem ser eternas. Troque-as periodicamente para invalidar possíveis acessos antigos que possam ter sido comprometidos;

- Utilize a MFA (autenticação de multifatores): mesmo que o criminoso tenha sua senha, ele precisará de um código adicional (geralmente gerado no seu celular) para acessar a conta. Por isso é fundamental nunca compartilhar nenhum código ou link de autenticação da sua conta com terceiros;

- Mantenha seu antivírus atualizado: utilize uma solução de antivírus paga e confiável em seus dispositivos, para obter a proteção necessária contra vírus focados em contas bancárias;

- Mantenha sigilo de tokens e chaves: nenhuma instituição solicita tokens, chaves de API ou senhas por telefone ou chat durante um atendimento;

Saiba mais como proteger as suas informações sigilosas:

Essas dicas podem ajudar você a manter suas contas seguras. Lembre-se: se estiver na dúvida, confirme em um canal oficial antes de realizar qualquer ação.

O que fazer se você cair em um golpe?

Se você perceber que foi vítima de um golpe de engenharia social, em primeiro lugar: não se desespere. Os criminosos estão sempre se aprimorando para criar estratégias cada vez mais convincentes.

E existem passos que você deve colocar em prática para reaver os valores perdidos (em caso de transferências) e para aumentar a proteção das suas contas (sejam de bancos ou e-mail, em caso de invasões).

É muito importante que você entre em contato com a instituição financeira, para bloquear suas contas, cartões ou informar sobre o golpe. A partir disso, você pode solicitar o MED (Mecanismo Especial de Devolução), principalmente em casos de Pix.

Após isso, é fundamental que você troque suas senhas e corte quaisquer tipos de comunicação com o golpista.

Também é muito imprescindível realizar um Boletim de Ocorrência (B.O), que pode ser feito online ou em uma delegacia, presencialmente, para registrar o golpe. Reúna todas as evidências (prints, comprovantes do Pix , telefone do golpista) para incluir na documentação. Você também pode denunciar o perfil na plataforma.

E, por fim, você deve se manter vigilante, monitorando o seu CPF (para entender se forem abertas contas ou feitos empréstimos em seu nome). Outra boa prática é avisar seus contatos para evitar que familiares e amigos também percam dinheiro, em caso de contato do golpista.

Como o Asaas trabalha para te proteger?

Aqui no Asaas, trabalhamos diariamente para monitorar e combater tentativas de golpes em nossos sistemas. Utilizamos ferramentas de ponta para detectar e derrubar sites e perfis falsos que tentam se passar por nós.

Nosso time de segurança da informação age proativamente para neutralizar essas ameaças antes mesmo que elas cheguem até você.

E essas ações não são de responsabilidade apenas do time de segurança. Todos os colaboradores do Asaas são treinados e preparados, por meio de um programa de conscientização interno, para identificarem e agirem rapidamente em situações suspeitas, dentro e fora da empresa.

Por aqui, mantemos algumas práticas para manter a conformidade:

- Sistema antifraude de ponta;

- Conformidade com os padrões PCI-DSS de segurança;

- Autenticação multifator, mais uma etapa de confirmação na hora do login;

- Conformidade com os padrões de segurança do Banco Central, por sermos uma instituição de pagamento regulamentada.

Todos os passos que tomamos para garantir a conformidade da nossa operação estão descritas em nossa Política de Segurança.

Caso você identifique uma possível tentativa de golpe, entre em contato conosco por meio do Contato Seguro.

Dúvidas frequentes sobre golpes com engenharia social

É possível recuperar dinheiro de golpe?

Sim, é possível recuperar valores perdidos em um golpe, especialmente via Pix, por meio do Mecanismo Especial de Devolução. É importante cumprir o prazo de 80 dias após a transação. Em outros meios de pagamento, é preciso consultar o seu banco.

Quais os tipos de ataques de engenharia social?

São diversos os tipos de golpes com engenharia social. Todos envolvem manipulação para obtenção de informações pessoais. Eles vão desde o phishing (com e-mails falsos), até a criação de iscas físicas/virtuais (sites falsos, plataformas, downloads), envio de mensagens por SMS ou WhatsApp.

Os criminosos também podem se passar por pessoas importantes, como executivos ou fornecedores, para solicitar transferências.

Qual a diferença entre phishing e golpes de engenharia social?

Enquanto a engenharia social é o conceito mais amplo de manipulação humana, enquanto o phishing se enquadraria como um tipo específico de ataque cibernético.

No phishing, o criminoso utiliza de táticas de engenharia social ao criar suas estratégias, no envio de mensagens falsas (e-mails, SMS, etc.), com links maliciosos.

Já no conceito mais amplo de engenharia social, a intenção é explorar a falha humana, ao invés das falhas técnicas.

Qual é a senha mais segura? Como criar uma?

Para manter a sua segurança no ambiente digital, é aconselhável que você sempre utilize senhas fortes e exclusivas. Isso porque, pelas suas características, são mais difíceis de serem descobertas por hackers.

Por isso, o aconselhado é sempre usar pelo menos 16 caracteres, distribuídos entre letras (maiúsculas e minúsculas), números e símbolos. Além disso, é importante que você tenha uma senha diferente para cada uma de suas contas.

Salve-as num cofre de senhas confiável, e nunca compartilhe com ninguém.

O Asaas pode entrar em contato comigo pelo WhatsApp?

Sim, o Asaas pode entrar em contato com você pelo WhatsApp, mas sempre será um de nossos representantes apresentando algum produto de nosso portfólio.

Ou, ainda, se você solicitar suporte e contato em nossa plataforma, é possível que entrem em contato com você por este meio, se ele for o escolhido. Mas a identificação do Asaas é específica e será tratado do caso que foi solicitado o suporte.

Como saber se um e-mail é realmente do Asaas?

Nossos e-mails sempre têm a identificação de @asaas.com.br. Nesses casos, enviamos mensagens sobre nossos produtos, promoções e novidades, além de ofertas.

É importante sempre identificar o remetente, o assunto e pesquisar informações características, como, por exemplo: os links estão sendo enviados para os canais oficiais do Asaas? As informações do e-mail possuem algum erro de ortografia? Se suspeitar de alguma coisa, reporte o e-mail e denuncie como spam, e não faça nenhuma ação solicitada.